Takiego ataku na iPhone’a jeszcze nie było. Niesamowity pokaz możliwości hakerów

Ujawniono scenariusz ataku, który posłużył do zainfekowania setek, jeśli nie tysięcy iPhone’ów. Jego stopień zaawansowania budzi zaś podziw.

Interesującym jest fakt, że według ustaleń włamania te objęły telefony wielu pracowników firmy Kaspersky Lab, która zajmuje się kwestiami bezpieczeństwa i tworzeniem oprogramowania antywirusowego. Były zaś możliwe, gdyż przestępcy wykorzystywali m.in. lukę w zabezpieczeniach nieudokumentowanej funkcji sprzętowej, o której wiedziało niewiele osób spoza Apple i dostawców chipów, takich jak ARM Holdings. Ale to nie wszystko.

Nowe sposoby

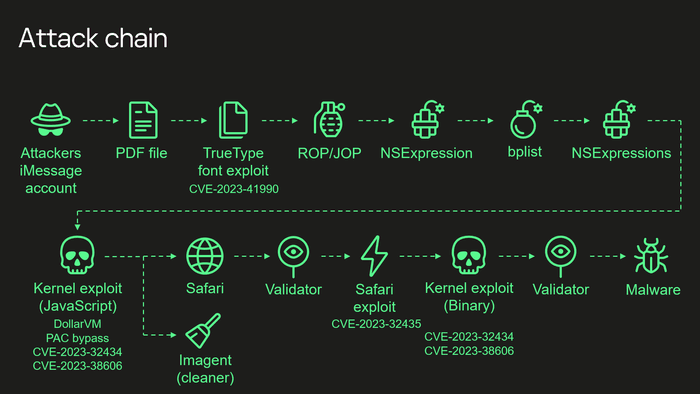

Całe włamanie miało charakter łańcucha, w którym atakujący „przeskakiwali” z jednej nieznanej wcześniej podatności w kolejną, torując sobie tym samym drogę do uzyskania całkowitej kontroli nad urządzeniem i przejęcia zgromadzonych na nim danych. Zaczynało się od aplikacji iMessage i załącznika, następnie podesłany PDF wykorzystywał nieujawnioną podatność związaną z fontami TrueType, by po kolejnych kilku pośrednich krokach atakujący mógł uzyskać dostęp do pamięci urządzenia, a następnie – po wykorzystaniu kolejnego exploita – uzyskać możliwość uruchamiania programów. W ten sposób uruchamiano przeglądarkę Safari, która łączyła się ze spreparowaną strona i dzięki umieszczonemu tam kodowi przestępcy mogli już przeprowadzać dowolne operacje z uprawnieniami roota.

Najciekawiej prezentuje się jedna z wykorzystanych podatności – to nieznana wcześniej funkcja sprzętowa, która okazała się kluczowa dla przeprowadzenia ataku. Umożliwiła ona ominięcie sprzętowych zabezpieczeń pamięci, które zostały przez Apple’a zaprojektowane w celu ochrony integralności systemu urządzenia nawet wtedy, gdy osoba atakująca uzyska możliwość manipulowania pamięcią jądra bazowego.

Ze względu na zamknięty charakter ekosystemu iOS proces odkrywania był zarówno trudny, jak i czasochłonny, i wymagał wszechstronnego zrozumienia architektury sprzętu i oprogramowania. To odkrycie po raz kolejny uczy nas, że nawet zaawansowane zabezpieczenia sprzętowe mogą okazać się nieskuteczne w obliczu wyrafinowanego atakującego, szczególnie jeśli istnieją funkcje sprzętowe umożliwiające ominięcie tych zabezpieczeń.

Domyślamy się, że ta nieznana funkcja sprzętowa miała najprawdopodobniej zostać wykorzystana przez inżynierów Apple lub fabrykę do celów debugowania lub testowania, albo została dodana przez pomyłkę. Ponieważ oprogramowanie sprzętowe nie wykorzystuje tej funkcji, nie mamy pojęcia, skąd atakujący będą wiedzieć, jak z niej skorzystać.

Wszystko wskazuje na to, że to najbardziej wyrafinowany z ujawnionych ataków. Przestępcy wykorzystali bowiem łańcuch czterech exploitów zero-day by sprawić, że szkodliwe oprogramowanie o nazwie Triangulation będzie działać z uprawnieniami roota i uzyska pełną kontrolę nad urządzeniem i przechowywanymi na nim danymi użytkownika. Tożsamość sprawców pozostaje oczywiście nieznana, podobnie zresztą jak prawdziwa skala użytkowania zastosowanego w ataku oprogramowania.

Fot. otwierająca: Pexels

Czytaj dalej

Gdyby mnie ktoś zapytał, ile pracuję w CD-Action, to szczerze mówiąc, nie potrafiłbym odpowiedzieć. Zacząłem na początku studiów i... tak już zostało. Teraz prowadzę działy sprzętowe właśnie w CD-Action oraz w PC Formacie. Poza tym dużo gram: w pracy i dla przyjemności – co cały czas na szczęście sprowadza się do tego samego. Głównie strzelam i cisnę w gry akcji – sieciowo i w singlu. Nie pogardzę też bijatyką, szczególnie jeśli w nazwie ma literki MK, a także rolplejem – czy to tradycyjnym, czy takim bardziej nastawionym na akcję.